Práticas de segurança

A Copyleaks se orgulha de levar muito a sério a segurança e a privacidade dos dados. Tornamos nossa principal prioridade proteger nossos clientes, nosso sistema e nossa infraestrutura, usando os mais altos níveis de segurança.

A ansiedade pela segurança dos dados é comum na era digital atual, de coleta massiva de dados e segurança mínima dos dados. Impedir o acesso não autorizado a informações pessoais é uma questão essencial em todo o mundo. Apesar de seguir as melhores práticas de segurança cibernética, as chances de violação de dados não são impossíveis. Para aliviar o medo de nossos usuários em relação à segurança dos dados, o Copyleaks fornece criptografia de nível militar de 256 bits com conexão SSL, garantindo que o conteúdo do seu documento e sua conta estejam sempre seguros e protegidos.

Não é incomum que hackers e terceiros não autorizados tentem roubar informações confidenciais dos usuários online. É por isso que aumentamos as medidas de segurança e proteção de dados para garantir a segurança dos nossos utilizadores, conforme descrito na nossa declaração legal que cumpre a lei que estabelece os termos e condições dos serviços do nosso website. Este documento fornece uma lista detalhada dos tipos de informações pessoais armazenadas em nosso site. Embora tenhamos cookies, estes não podem realizar nenhuma ação no seu dispositivo móvel ou desktop. Os cookies são mantidos apenas para melhorar a sua experiência.

Os cookies do nosso site não transferem informações pessoais do seu dispositivo para qualquer outro sistema, a menos que outro sistema utilize os cookies servidos pelo Copyleaks. Tais cookies de terceiros estão fora do controle da Copyleaks e dependem das configurações escolhidas pelo usuário. Você tem a opção de ajustar as configurações de segurança do seu computador/sistema e restringir o uso de tais cookies acessando sua conta em nosso site e modificando as configurações do seu navegador.

Na Copyleaks, trabalhamos incansavelmente para encontrar e corrigir todos os bugs de segurança para garantir a segurança de suas informações pessoais. Nossa equipe profissional de pesquisa e desenvolvimento verifica rotineiramente nosso sistema em busca de problemas de segurança. Além disso, a Copyleaks trabalha em estreita colaboração com equipes de segurança externas para executar testes de penetração em nossos sistemas. Trabalhamos 24 horas por dia para otimizar nosso sistema, melhorar a experiência dos usuários e eliminar preocupações de segurança.

É comum encontrar preocupações ao se inscrever em serviços online, principalmente aqueles que não descrevem políticas de segurança. No entanto, na Copyleaks, priorizamos a segurança dos dados dos nossos clientes acima de qualquer outra coisa. Nosso software baseado em nuvem oferece um recurso exclusivo baseado na segurança, permitindo que os usuários façam login a partir de qualquer dispositivo ou navegador da web por meio de um processo de autenticação robusto. Para aumentar as práticas de segurança dos usuários, recomendamos que nossos usuários usem senhas fortes combinadas com autenticação multifator.

Não permitimos que usuários façam login em dispositivos considerados suspeitos. Além disso, alertamos os usuários sobre logins não autorizados e solicitamos a confirmação do usuário sobre sua autenticidade. Estas são apenas algumas das práticas que seguimos na Copyleaks para aprimorar nossos serviços e manter a segurança para todos os nossos clientes.

Este guia inclui a visão geral de segurança de como o Copyleaks mantém os dados seguros e protegidos.

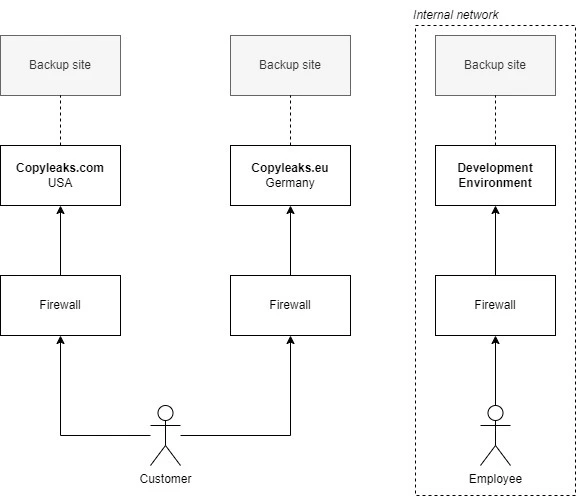

Arquitetura do sistema

A arquitetura Copyleaks foi construída para hospedagem em nuvem. Todos os componentes dos nossos produtos são armazenados na nuvem, maximizando a segurança dos dados. Usando a nuvem, o Copyleaks pode manter flexibilidade em termos de carga por meio de nosso mecanismo de segurança integrado projetado pelos principais engenheiros do Google Cloud.

O sistema Copyleaks foi projetado e construído utilizando arquitetura de microsserviços. Através deste design, nosso serviço é continuamente atualizado e otimizado para nossos usuários. Essas atualizações incluem novos recursos, correções de segurança e correções de bugs. Além disso, todas essas atualizações de infraestrutura são concluídas sem tempo de inatividade. Assim, para todos os clientes Copyleaks, este processo é contínuo e sem interrupções de serviço.

Centros de dados

Centros de dados Copyleaks:

- Copyleaks.com – localizado nos EUA.

- Copyleaks.eu – localizado na Alemanha.

A infraestrutura Copyleaks é hospedada no Google Cloud e é altamente segura, com proteção física 24 horas por dia, 7 dias por semana, 365 dias por ano. Leia mais sobre o Política de proteção física do Google Cloud.

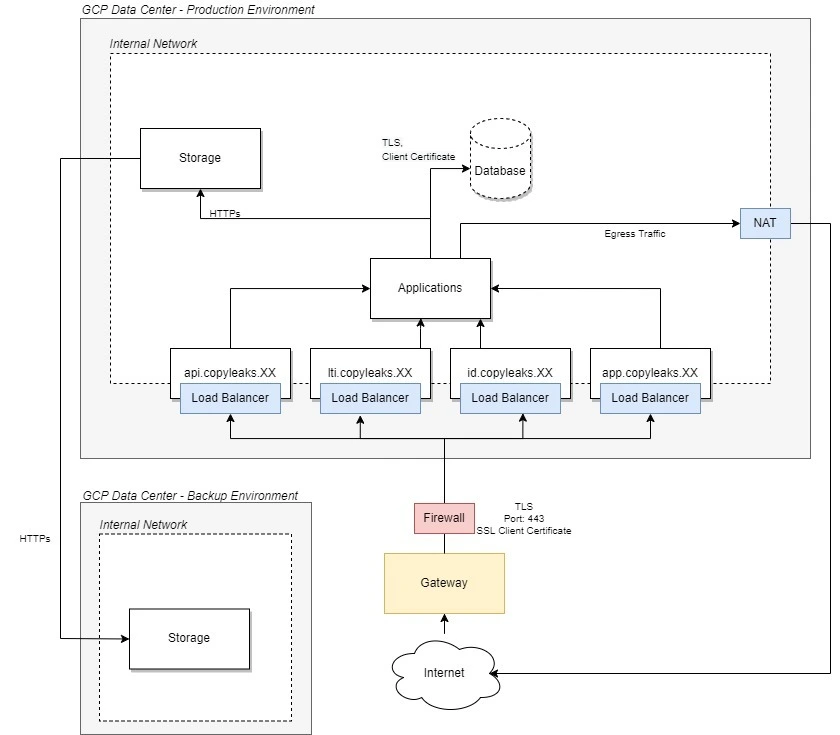

Arquitetura de data center

Segurança do Produto

As medidas de segurança do Copyleaks visam verificar vulnerabilidades sistêmicas e encontrar soluções imediatas e de longo prazo. Nossa equipe profissional verifica e analisa rotineiramente os pontos de acesso para garantir a privacidade dos dados em todos os níveis. Todos os nossos produtos são projetados para melhorar a experiência dos nossos usuários, maximizando e evitando a perda de informações. Por ser um aplicativo de software baseado em nuvem, o Copyleaks ajuda a manter as informações seguras na zona de backup na nuvem. Garantimos que suas informações não sejam usadas por nenhum outro sistema/aplicativo enquanto você usa nossa plataforma, até que você conceda permissões explícitas de terceiros ou habilite pop-ups desses sites separadamente.

Segurança de rede

O software/plataforma Copyleaks se comunica por meio de uma rede interna da empresa. Todos os nossos componentes usam esta rede. Os funcionários do Copyleaks não têm acesso a este recurso, a menos que seja especificamente necessário para operar o sistema. Além disso, os funcionários da Copyleaks usam uma estrutura de rede independente, que conecta as redes interna e dos funcionários por meio de uma VPN segura. Firewalls internos monitoram o acesso dos funcionários e limitam o acesso conforme necessário. Todos os incidentes reportados são enviados imediatamente para a equipa de prevenção/segurança de dados. Todas as conexões de entrada para a rede interna são seguras. Para obter permissão de acesso ao sistema de rede interna, o solicitante deve comprovar sua identidade por meio de um certificado de cliente SSL. Após comprovar a identidade do solicitante, o sistema impõe limitações sobre quem pode acessar cada componente. Conexões desconhecidas de fontes não confiáveis serão bloqueadas e imediatamente denunciadas para investigação adicional. A comunicação dentro da rede interna é protegida usando TLS v1.2 ou mais recente. A equipe de segurança atualiza e aprimora continuamente esses protocolos de segurança.

Segurança de dados

A segurança dos dados é parte integrante dos mecanismos de segurança Copyleaks. Os dados são criptografados em trânsito e em repouso. Em repouso, todos os dados salvos são criptografados. Usamos criptografia AES-256bits para criptografar dados. A chave é gerenciada pelo Google Cloud e alternada automaticamente conforme necessário. Em trânsito, todos os dados são transferidos usando apenas canais seguros (HTTPs). O procedimento de backup de dados ocorre diariamente. Armazenamos dados de backup em nossos data centers seguros baseados nos EUA por pelo menos quatro meses, proporcionando tranquilidade.

Política de Coleta de Dados

Mantemos duas cópias dos dados do cliente. O backup de cada um de nossos data centers é feito diariamente. O backup está sendo armazenado em um datacenter diferente do Google Cloud, para garantir a segurança dos dados em caso de catástrofe.

Nosso backup de dados foi projetado para solucionar problemas causados pela infraestrutura (ex: terremoto) e problemas causados por erros dos funcionários da Copyleaks. Em contrapartida, os problemas causados pelos utilizadores, por exemplo, a remoção acidental de um ficheiro pelo utilizador, não fazem parte do âmbito desta política.

Segurança de aplicativos

Fazemos da segurança nossa maior prioridade ao escrever nossos aplicativos. Para atingir um alto nível de segurança, nós:

- Execute rotineiramente verificações de vulnerabilidade dos componentes do nosso sistema.

- Atualize a segurança dos nossos produtos regularmente.

- Use analisadores de código estático para detectar códigos problemáticos.

- Torne anônimos quaisquer dados individuais enquanto analisa e, em última análise, melhora nossos padrões de segurança.

Nossos aplicativos normalmente são atualizados contra qualquer ameaça à segurança a cada poucos dias e em uma taxa muito alta. Essa alta taxa e frequência nos permitem reagir rapidamente a qualquer mudança necessária em nossa infraestrutura. Tudo isso sem tempo de inatividade – o que fornece um serviço contínuo e ininterrupto ao usuário final.

Monitoramento

Nosso sistema é monitorado continuamente, 24 horas por dia, 7 dias por semana. Isso nos permite responder instantaneamente assim que detectamos qualquer incidente de inatividade. Monitoramos nosso sistema a cada 5 minutos em 5 regiões diferentes ao redor do mundo: Europa (Bélgica), Ásia-Pacífico (Cingapura), América do Sul (São Paulo) e Estados Unidos (Iowa, Oregon, Virgínia). As verificações de monitoramento global garantem serviços otimizados aos nossos clientes em todo o mundo. Essa abordagem de relatório de tempo de inatividade em vários locais nos permite identificar rapidamente se uma região geográfica específica apresenta problemas de rede. Como qualquer outro sistema de software, incidentes no sistema podem ocorrer de tempos em tempos. Para manter a comunidade de usuários do Copyleaks informada sobre tais ocorrências, mantemos um site separado. Os usuários do Copyleaks podem se manter atualizados sobre os tempos de inatividade do sistema, se houver, em status.copyleaks.com. Durante nossa integração, recomendamos fortemente que nossos usuários se inscrevam para receber atualizações de status ao vivo neste site. A título de registro, os serviços Copyleaks funcionam com uma média histórica de tempo de atividade de 99.95%, o que é um recorde impressionante do setor.

Práticas de funcionários

Por padrão, os agentes Copyleaks não têm acesso aos arquivos enviados pelos clientes. Se o cliente quiser permitir que agentes Copyleaks tenham acesso aos seus, ele precisa permitir isso explicitamente e limitar o acesso por um período de tempo. Após conceder acesso, alguns agentes Copyleaks terão acesso aos scans dos clientes.

Temos uma equipe experiente para lidar com contas de usuários. Não encaramos a segurança dos funcionários levianamente. Nossos especialistas profissionais trabalham incansavelmente para garantir que os serviços Copyleaks funcionem sem problemas e só tenham acesso às informações pertinentes às suas responsabilidades. O Copyleaks acessa principalmente os dados dos usuários para melhorar seu serviço e resolver quaisquer preocupações. Garantimos que todos os funcionários validem a sua identidade através de um rigoroso processo de segurança antes de obterem acesso ao nosso sistema. Os funcionários devem seguir obrigatoriamente um processo de autenticação de dois fatores para eliminar riscos de acesso indevido. O Copyleaks também impõe uma política de senha complexa, garantindo que as senhas usadas sejam compostas de caracteres aleatórios, alfabetos e outros elementos. Existem outras verificações, balanços e auditorias aleatórias feitas nos funcionários da empresa para eliminar possibilidades de violação de dados.

Nem todos os funcionários têm acesso a todos os dados do usuário, e isso foi feito propositalmente para que nenhum dado do usuário possa ser prontamente disponibilizado a qualquer funcionário. Os funcionários também são obrigados a fazer login em seus navegadores usando e-mails da empresa, permitindo que a equipe de segurança Copyleaks monitore as atividades dos funcionários de acordo com os protocolos definidos.

Conformidade

- Os data centers Copyleaks coletam e processam as informações que você envia ao criar sua conta, de acordo com a Lei Israelense de Proteção à Privacidade, 5741-1981. Cumprimos esta lei de proteção da privacidade para salvaguardar os dados dos nossos utilizadores.

- O data center da UE (copyleaks.eu) está em conformidade com o GDPR.

- PCI DSS – Não armazenamos, processamos e/ou transmitimos dados do titular do cartão. Copyleaks usa Stripe Inc para executar transações de pagamento.

Fornecedores terceirizados

Nossos serviços oferecem oportunidades de conexão com plataformas de serviços externas. Esses links de terceiros não se enquadram no âmbito do sistema de segurança de dados Copyleaks. Para proteger os seus dados, leia a declaração dos sites de terceiros antes de fornecer qualquer informação pessoal.

Mais informações sobre segurança de dados Copyleaks

Queremos melhorar a segurança da informação para nossos usuários. Se você tiver alguma preocupação de segurança em relação aos seus dados, você pode reportá-la à nossa equipe. Como usuário registrado, você pode enviar uma captura de tela do seu incidente de segurança do seu e-mail registrado para [email protected]. Você também pode adicionar qualquer outra informação relevante relacionada à violação de segurança no e-mail.

Se você tiver alguma dúvida sobre nossas medidas de segurança, pode enviar sua consulta para seguranç[email protected]. Se você tiver alguma dúvida sobre nosso Política de Privacidade ou Termos e Condições, você pode entrar em contato com nossa equipe de suporte usando seu ID de e-mail Copyleaks e resolveremos suas dúvidas o mais rápido possível.

Como sempre, estamos fazendo o possível para eliminar o risco dos cibercriminosos e manter suas informações confidenciais protegidas a todo custo. Se você sentir que sua conta foi comprometida, entre em contato conosco imediatamente por e-mail. Você também pode excluir suas informações ao desativar sua conta visitando https://id.copyleaks.com/security/delete-internal-data.

Relatório de vulnerabilidade

Realizamos verificações de vulnerabilidade e de penetração regularmente por meio do Google Cloud. Sempre acolhemos e encorajamos comentários de nossos usuários caso eles tenham identificado uma vulnerabilidade de qualquer tipo. Você pode enviar um relatório para Copyleaks com os seguintes detalhes:

- Se você é um usuário registrado do Copyleaks e o endereço de e-mail associado à sua conta.

- Captura de tela do problema.

- Qualquer outra informação que você queira compartilhar.

- Consulte Mais informação aqui.