Практики безопасности

Copyleaks гордится тем, что очень серьезно относится к безопасности и конфиденциальности данных. Мы считаем своим главным приоритетом защиту наших клиентов, нашей системы и нашей инфраструктуры, используя самые высокие уровни безопасности.

Беспокойство о безопасности данных является обычным явлением в современную цифровую эпоху массового сбора данных и минимальной безопасности данных. Предотвращение несанкционированного доступа к личной информации является важной проблемой во всем мире. Несмотря на соблюдение лучших практик кибербезопасности, вероятность утечки данных не является невозможной. Чтобы уменьшить опасения наших пользователей по поводу безопасности данных, Copyleaks обеспечивает 256-битное шифрование военного уровня с SSL-соединением, гарантируя, что содержимое вашего документа и учетная запись всегда будут в безопасности.

Хакеры и неавторизованные третьи лица нередко пытаются украсть конфиденциальную информацию пользователей в Интернете. Вот почему мы усилили меры безопасности и защиты данных, чтобы обеспечить безопасность наших пользователей, как указано в нашем законопослушном юридическом заявлении, в котором изложены условия предоставления услуг нашего веб-сайта. В этом документе представлен подробный список типов личной информации, хранящейся на нашем сайте. Хотя у нас есть файлы cookie, они не могут выполнять никаких действий на вашем мобильном устройстве или компьютере. Файлы cookie сохраняются только для улучшения вашего опыта.

Файлы cookie нашего веб-сайта не переносят личную информацию с вашего устройства в какую-либо другую систему, если только другая система не использует файлы cookie, обслуживаемые Copyleaks. Такие сторонние файлы cookie находятся вне контроля Copyleaks и зависят от настроек, выбранных пользователем. У вас есть возможность настроить параметры безопасности вашего компьютера/системы и ограничить использование таких файлов cookie, войдя в свою учетную запись на нашем сайте и изменив настройки в своем браузере.

В Copyleaks мы неустанно работаем над поиском и исправлением всех ошибок безопасности, чтобы обеспечить безопасность вашей личной информации. Наша профессиональная группа исследований и разработок регулярно сканирует нашу систему на предмет проблем безопасности. Кроме того, Copyleaks тесно сотрудничает с внешними группами безопасности для проведения тестирования на проникновение в наших системах. Мы работаем круглосуточно, чтобы оптимизировать нашу систему, улучшить удобство работы пользователей и устранить проблемы с безопасностью.

Часто возникают проблемы при подписке на онлайн-сервисы, особенно те, в которых не указаны политики безопасности. Однако в Copyleaks мы уделяем приоритетное внимание безопасности данных наших клиентов превыше всего. Наше облачное программное обеспечение предлагает уникальную функцию безопасности, позволяющую пользователям входить в систему с любого устройства или веб-браузера посредством надежного процесса аутентификации. Чтобы повысить уровень безопасности со стороны пользователей, мы рекомендуем нашим пользователям использовать надежные пароли в сочетании с многофакторной аутентификацией.

Мы не разрешаем пользователям входить в систему с устройств, признанных подозрительными. Кроме того, мы предупреждаем пользователей о несанкционированном входе в систему и запрашиваем у пользователя подтверждение их подлинности. Это лишь некоторые из методов, которым мы следуем в Copyleaks, чтобы улучшить наши услуги и обеспечить надежную безопасность для всех наших клиентов.

Это руководство включает в себя основной обзор безопасности и то, как Copyleaks обеспечивает безопасность данных.

Архитектура системы

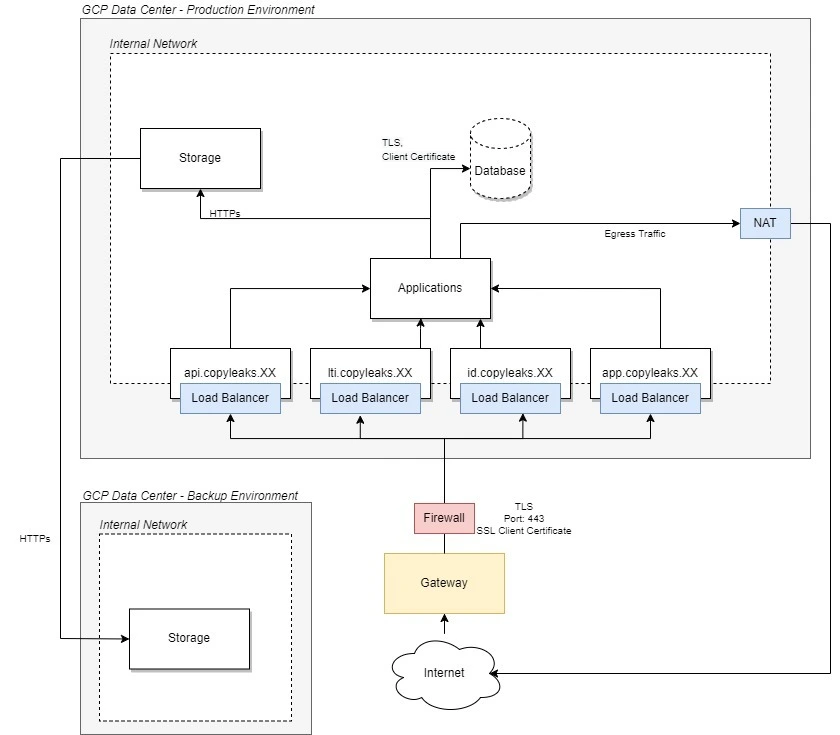

Архитектура Copyleaks создана для облачного хостинга. Все компоненты нашей продукции хранятся в облаке, что обеспечивает максимальную безопасность данных. Используя облако, Copyleaks может сохранять гибкость с точки зрения нагрузки благодаря нашему встроенному механизму безопасности, разработанному ведущими инженерами Google Cloud.

Система Copyleaks была спроектирована и построена с использованием микросервисной архитектуры. Благодаря этому дизайну наш сервис постоянно обновляется и оптимизируется для наших пользователей. Эти обновления включают новые функции, исправления безопасности и исправления ошибок. Более того, все эти обновления инфраструктуры выполняются без простоев. Таким образом, для всех клиентов Copyleaks этот процесс проходит гладко и без каких-либо сбоев в обслуживании.

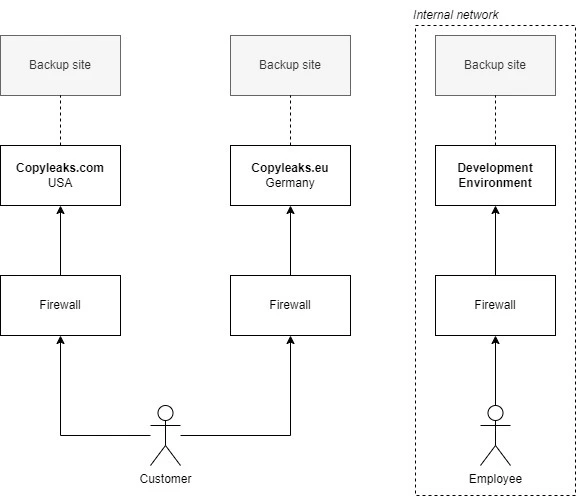

Дата-центры

Дата-центры 1ТП2Т:

- Copyleaks.com – находится в США.

- Copyleaks.eu – находится в Германии.

Инфраструктура Copyleaks размещена в Google Cloud и имеет высокий уровень физической защиты 24/7/365. Подробнее о Политика физической защиты Google Cloud.

Архитектура центра обработки данных

Безопасность продукта

Меры безопасности Copyleaks направлены на проверку системных уязвимостей и поиск немедленных и долгосрочных решений. Наша профессиональная команда регулярно сканирует и проверяет точки доступа, чтобы обеспечить конфиденциальность данных на всех уровнях. Все наши продукты предназначены для повышения удобства работы наших пользователей, одновременно максимизируя и предотвращая потерю информации. Будучи облачным программным приложением, Copyleaks помогает вам обеспечить безопасность информации в зоне резервного копирования в облаке. Мы гарантируем, что ваша информация не будет использоваться какими-либо другими системами/приложениями при использовании нашей платформы до тех пор, пока вы не предоставите явные разрешения третьих сторон или не включите всплывающие окна с этих сайтов отдельно.

Сетевая безопасность

Программное обеспечение/платформа Copyleaks взаимодействует через внутреннюю сеть компании. Все наши компоненты используют эту сеть. Сотрудники Copyleaks не имеют доступа к этому ресурсу, если только это не требуется специально для работы системы. Кроме того, сотрудники Copyleaks используют независимую сетевую структуру, которая соединяет сети сотрудников и внутренние сети через защищенный VPN. Внутренние брандмауэры контролируют доступ сотрудников и ограничивают доступ по мере необходимости. Все зарегистрированные инциденты немедленно передаются в группу по предотвращению/безопасности данных. Все входящие подключения к внутренней сети защищены. Чтобы получить разрешение на доступ к системе внутренней сети, запрашивающий должен подтвердить свою личность с помощью сертификата клиента SSL. После подтверждения личности запрашивающего система вводит ограничения на доступ к каждому компоненту. Незнакомые соединения из ненадежных источников будут заблокированы и немедленно отправлены на дальнейшее расследование. Связь внутри внутренней сети защищена с помощью TLS версии 1.2 или новее. Команда безопасности постоянно обновляет и совершенствует эти протоколы безопасности.

Безопасность данных

Безопасность данных является неотъемлемой частью механизмов безопасности Copyleaks. Данные шифруются как при передаче, так и при хранении. В остальном все сохраненные данные зашифрованы. Для шифрования данных мы используем 256-битное шифрование AES. Ключ управляется Google Cloud и автоматически меняется по мере необходимости. При передаче все данные передаются только по защищенным каналам (HTTP). Процедура резервного копирования данных происходит ежедневно. Мы храним резервные копии данных в наших безопасных центрах обработки данных в США не менее четырех месяцев, что дает вам душевное спокойствие.

Политика сбора данных

Мы храним две копии данных клиента. Каждый из наших центров обработки данных ежедневно подвергается резервному копированию. Резервная копия хранится в другом центре обработки данных Google Cloud, чтобы обеспечить безопасность данных в случае катастрофы.

Наше резервное копирование данных было разработано для решения проблем, вызванных инфраструктурой (например, землетрясением), а также проблем, вызванных ошибками сотрудников Copyleaks. Напротив, проблемы, вызванные пользователями, например, случайное удаление пользователем файла, не входят в сферу действия этой политики.

Безопасность приложений

Мы делаем безопасность нашим главным приоритетом при написании наших приложений. Для достижения высокого уровня безопасности мы:

- Регулярно запускайте сканирование уязвимостей компонентов нашей системы.

- Регулярно обновляйте безопасность наших продуктов.

- Используйте статические анализаторы кода для обнаружения проблемных кодов.

- Анонимизируйте любые отдельные данные, анализируя и в конечном итоге улучшая наши стандарты безопасности.

Наши приложения обычно обновляются на предмет любых угроз безопасности каждые несколько дней и с очень высокой скоростью. Такая высокая скорость и частота позволяют нам быстро реагировать на любые изменения, необходимые в нашей инфраструктуре. И все это без простоев, что обеспечивает бесперебойное и бесперебойное обслуживание конечного пользователя.

Мониторинг

Наша система постоянно контролируется круглосуточно, 24/7. Это позволяет нам реагировать мгновенно, как только мы обнаруживаем какой-либо инцидент простоя. Мы отслеживаем нашу систему каждые 5 минут из 5 различных регионов мира: Европы (Бельгия), Азиатско-Тихоокеанского региона (Сингапур), Южной Америки (Сан-Паулу) и США (Айова, Орегон, Вирджиния). Глобальные мониторинговые проверки обеспечивают оптимизацию услуг для наших клиентов по всему миру. Такой подход к составлению отчетов о простоях в нескольких местах позволяет нам быстро определить, есть ли в конкретном географическом регионе проблемы с сетью. Как и в любой другой программной системе, время от времени могут возникать системные инциденты. Чтобы информировать сообщество пользователей Copyleaks о таких случаях, мы поддерживаем отдельный веб-сайт. Пользователи Copyleaks могут быть в курсе простоев системы, если таковые имеются, на сайте status.copyleaks.com. Во время регистрации мы настоятельно рекомендуем нашим пользователям подписаться на обновления статуса на этом веб-сайте. Согласно данным, сервисы Copyleaks работают со средним временем безотказной работы 99,95%, что является впечатляющим отраслевым рекордом.

Практика сотрудников

По умолчанию агенты Copyleaks не имеют доступа к отправленным файлам клиентов. Если клиент хочет разрешить агентам Copyleaks получать доступ к себе, ему необходимо явно разрешить это и ограничить доступ периодом времени. После предоставления доступа некоторые агенты Copyleaks получат доступ к сканам клиентов.

У нас есть опытная команда по работе с учетными записями пользователей. Мы серьезно относимся к безопасности сотрудников. Наши профессиональные эксперты неустанно работают над тем, чтобы услуги Copyleaks работали бесперебойно, и им разрешен доступ только к информации, относящейся к их обязанностям. Copyleaks в первую очередь получает доступ к данным пользователей, чтобы улучшить их обслуживание и решить любые проблемы. Мы гарантируем, что все сотрудники проверят свою личность с помощью строгой процедуры безопасности, прежде чем они получат доступ к нашей системе. Сотрудники должны в обязательном порядке пройти процесс двухфакторной аутентификации, чтобы исключить риски неправомерного доступа. Copyleaks также применяет сложную политику паролей, гарантируя, что используемые пароли состоят из случайных символов, алфавитов и других элементов. В отношении сотрудников компании проводятся дополнительные проверки, балансы и выборочные проверки, чтобы исключить возможность утечки данных.

Не все сотрудники имеют доступ ко всем пользовательским данным, и это было сделано специально, чтобы никакие пользовательские данные не могли быть легко доступны какому-либо сотруднику. Сотрудники также должны войти в свои веб-браузеры, используя электронную почту компании, что позволяет команде безопасности Copyleaks отслеживать действия сотрудников в соответствии с установленными протоколами.

Согласие

- Центры обработки данных Copyleaks собирают и обрабатывают информацию, которую вы отправляете при создании учетной записи, в соответствии с Законом Израиля о защите конфиденциальности 5741-1981. Мы соблюдаем этот закон о защите конфиденциальности, чтобы защитить данные наших пользователей.

- Центр обработки данных ЕС (copyleaks.eu) соответствует требованиям GDPR.

- PCI DSS – Мы не храним, не обрабатываем и/или не передаем данные держателей карт. Copyleaks использует Stripe Inc для выполнения платежных транзакций.

Сторонние поставщики

Наши услуги предоставляют возможности для подключения к внешним платформам услуг. Эти сторонние ссылки не подпадают под действие системы безопасности данных Copyleaks. Чтобы защитить свои данные, прочтите заявление сторонних сайтов, прежде чем предоставлять какую-либо личную информацию.

Дополнительная информация о защите данных от копирования

Мы стремимся повысить информационную безопасность наших пользователей. Если у вас есть какие-либо проблемы с безопасностью ваших данных, вы можете сообщить об этом нашей команде. Как зарегистрированный пользователь, вы можете отправить снимок экрана вашего инцидента безопасности со своего зарегистрированного адреса электронной почты на адрес [email protected]. Вы также можете добавить в электронное письмо любую другую соответствующую информацию, связанную с нарушением безопасности.

Если у вас есть какие-либо вопросы относительно наших мер безопасности, вы можете отправить запрос по адресу [email protected]. Если у вас есть какие-либо вопросы по нашему Политика конфиденциальности или же Условия и положения, вы можете связаться с нашей службой поддержки, используя свой адрес электронной почты Copyleaks, и мы решим ваши проблемы как можно скорее.

Как всегда, мы делаем все возможное, чтобы исключить риск киберпреступников и защитить вашу конфиденциальную информацию любой ценой. Если вы когда-нибудь почувствуете, что ваша учетная запись была скомпрометирована, немедленно свяжитесь с нами по электронной почте. Вы также можете удалить свою информацию при отключении учетной записи, посетив https://id.copyleaks.com/security/delete-internal-data.

Отчет об уязвимостях

Мы регулярно проводим как сканирование уязвимостей, так и сканирование на проникновение через Google Cloud. Мы всегда приветствуем и поощряем комментарии наших пользователей, если они обнаружили уязвимость любого рода. Вы можете отправить отчет в Copyleaks со следующими данными:

- Если вы являетесь зарегистрированным пользователем Copyleaks и адрес электронной почты связан с вашей учетной записью.

- Скриншот вопроса.

- Любая другая информация, которой вы хотите поделиться.

- Читать далее здесь.