सुरक्षा अभ्यास

Copyleaks डेटा सुरक्षा और गोपनीयता को बहुत गंभीरता से लेने पर गर्व करता है। हम उच्चतम सुरक्षा स्तरों का उपयोग करके अपने ग्राहकों, अपने सिस्टम और अपने बुनियादी ढांचे की सुरक्षा करना अपनी सर्वोच्च प्राथमिकता बनाते हैं।

आज के डिजिटल युग में डेटा सुरक्षा की चिंता आम बात है, जिसमें बड़े पैमाने पर डेटा संग्रह और न्यूनतम डेटा सुरक्षा होती है। व्यक्तिगत जानकारी तक अनधिकृत पहुँच को रोकना पूरी दुनिया में एक ज़रूरी मुद्दा है। साइबर सुरक्षा के सर्वोत्तम तरीकों का पालन करने के बावजूद, डेटा उल्लंघन की संभावना असंभव नहीं है। डेटा सुरक्षा के बारे में हमारे उपयोगकर्ताओं के डर को कम करने के लिए, Copyleaks एक SSL कनेक्शन के साथ सैन्य-ग्रेड 256-बिट एन्क्रिप्शन प्रदान करता है, जिससे यह सुनिश्चित होता है कि आपके दस्तावेज़ की सामग्री और खाता हमेशा सुरक्षित और सुरक्षित रहे।

हैकर्स और अनधिकृत तृतीय पक्षों द्वारा उपयोगकर्ताओं की संवेदनशील जानकारी ऑनलाइन चुराने का प्रयास करना असामान्य नहीं है। इसलिए हमने अपने उपयोगकर्ताओं की सुरक्षा सुनिश्चित करने के लिए सुरक्षा और डेटा सुरक्षा उपायों को बढ़ा दिया है, जैसा कि हमारे कानून-पालन करने वाले कानूनी कथन में उल्लिखित है जो हमारी वेबसाइट की सेवाओं के नियमों और शर्तों को बताता है। यह दस्तावेज़ हमारी वेबसाइट पर संग्रहीत व्यक्तिगत जानकारी के प्रकारों की एक विस्तृत सूची प्रदान करता है। हालाँकि हमारे पास कुकीज़ हैं, लेकिन ये आपके मोबाइल डिवाइस या डेस्कटॉप पर कोई कार्रवाई नहीं कर सकती हैं। कुकीज़ केवल आपके अनुभव को बेहतर बनाने के लिए रखी जाती हैं।

हमारी वेबसाइट की कुकीज़ आपकी डिवाइस से किसी अन्य सिस्टम में व्यक्तिगत जानकारी स्थानांतरित नहीं करती हैं, जब तक कि कोई अन्य सिस्टम Copyleaks द्वारा दी गई कुकीज़ का उपयोग न करे। ऐसी तृतीय-पक्ष कुकीज़ Copyleaks के नियंत्रण से परे हैं, और यह उपयोगकर्ता द्वारा चुनी गई सेटिंग्स पर निर्भर करती है। आपके पास अपने कंप्यूटर/सिस्टम की सुरक्षा सेटिंग्स को समायोजित करने और हमारी साइट पर अपने खाते तक पहुँचने और अपने ब्राउज़र में सेटिंग्स को संशोधित करके ऐसी कुकीज़ के उपयोग को प्रतिबंधित करने का विकल्प है।

Copyleaks में, हम आपकी व्यक्तिगत जानकारी की सुरक्षा सुनिश्चित करने के लिए सभी सुरक्षा बगों को खोजने और ठीक करने के लिए अथक प्रयास करते हैं। हमारी पेशेवर अनुसंधान और विकास टीम नियमित रूप से सुरक्षा मुद्दों के लिए हमारे सिस्टम को स्कैन करती है। इसके अलावा, Copyleaks हमारे सिस्टम पर पैनेट्रेशन टेस्टिंग को अंजाम देने के लिए बाहरी सुरक्षा टीमों के साथ मिलकर काम करता है। हम अपने सिस्टम को ऑप्टिमाइज़ करने, उपयोगकर्ताओं के अनुभव को बेहतर बनाने और सुरक्षा संबंधी चिंताओं को दूर करने के लिए चौबीसों घंटे काम करते हैं।

ऑनलाइन सेवाओं के लिए साइन अप करते समय चिंता का सामना करना आम बात है, खासकर वे जो सुरक्षा नीतियों को रेखांकित करने में विफल रहते हैं। हालाँकि, Copyleaks में, हम अपने ग्राहकों की डेटा सुरक्षा को किसी भी चीज़ से ज़्यादा प्राथमिकता देते हैं। हमारा क्लाउड-आधारित सॉफ़्टवेयर सुरक्षा में निहित एक अनूठी सुविधा प्रदान करता है, जो उपयोगकर्ताओं को एक मज़बूत प्रमाणीकरण प्रक्रिया के माध्यम से किसी भी डिवाइस या वेब ब्राउज़र से साइन इन करने की अनुमति देता है। उपयोगकर्ताओं की ओर से सुरक्षा प्रथाओं को बढ़ाने के लिए, हम अपने उपयोगकर्ताओं को मल्टी-फ़ैक्टर प्रमाणीकरण के साथ मजबूत पासवर्ड का उपयोग करने की सलाह देते हैं।

हम उपयोगकर्ताओं को संदिग्ध माने जाने वाले डिवाइस से साइन इन करने की अनुमति नहीं देते हैं। इसके अलावा, हम अनधिकृत साइन-इन के बारे में उपयोगकर्ताओं को सचेत करते हैं और उनकी प्रामाणिकता के बारे में उपयोगकर्ता से पुष्टि मांगते हैं। ये कुछ ऐसी प्रथाएँ हैं जिनका हम Copyleaks पर पालन करते हैं ताकि हमारी सेवाओं को बढ़ाया जा सके और हमारे सभी ग्राहकों के लिए पक्की सुरक्षा बनाए रखी जा सके।

इस गाइड में मुख्य सुरक्षा अवलोकन शामिल है कि कैसे कॉपीलीक्स डेटा को सुरक्षित और सुरक्षित रख रहा है।

सिस्टम आर्किटेक्चर

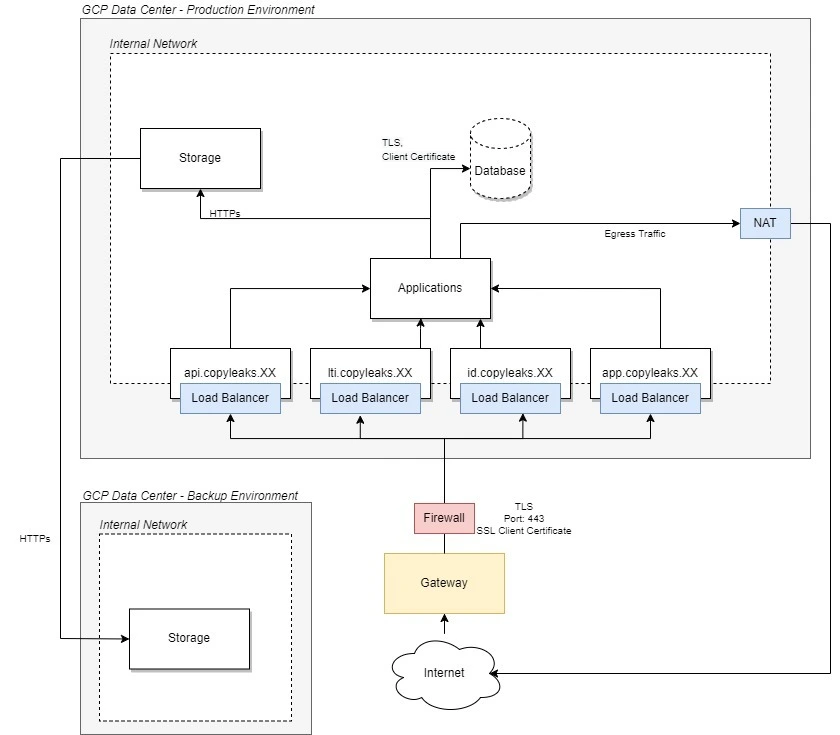

Copyleaks' आर्किटेक्चर क्लाउड होस्टिंग के लिए बनाया गया है। हमारे सभी उत्पाद घटक क्लाउड में संग्रहीत हैं, जिससे डेटा सुरक्षा अधिकतम हो जाती है। क्लाउड का उपयोग करके, Copyleaks Google क्लाउड के शीर्ष इंजीनियरों द्वारा डिज़ाइन किए गए हमारे अंतर्निहित सुरक्षा तंत्र के माध्यम से लोड के मामले में लचीलापन बनाए रख सकता है।

Copyleaks' सिस्टम को माइक्रोसर्विस आर्किटेक्चर का उपयोग करके डिज़ाइन और बनाया गया था। इस डिज़ाइन के ज़रिए, हमारी सेवा को लगातार अपडेट किया जाता है और हमारे उपयोगकर्ताओं के लिए अनुकूलित किया जाता है। इन अपडेट में नई सुविधाएँ, सुरक्षा सुधार और बग फिक्स शामिल हैं। इसके अलावा, ये सभी इंफ्रास्ट्रक्चर अपडेट शून्य डाउनटाइम के साथ पूरे किए जाते हैं। इसलिए, सभी Copyleaks ग्राहकों के लिए, यह प्रक्रिया सहज है और बिना किसी सेवा व्यवधान के।

डेटा केंद्र

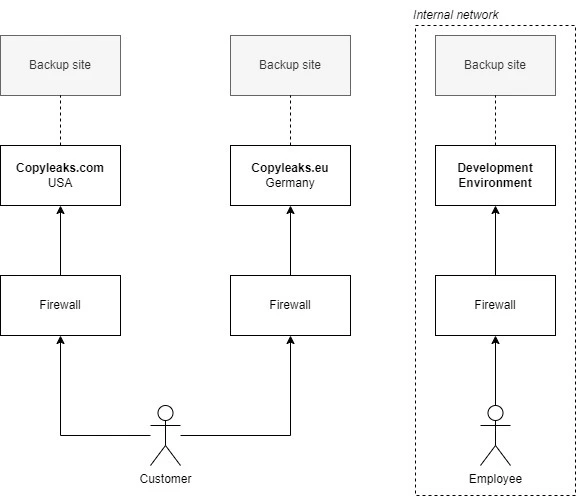

Copyleaks डेटा सेंटर:

- Copyleaks.com – संयुक्त राज्य अमेरिका में स्थित है।

- Copyleaks.eu – जर्मनी में स्थित है।

Copyleaks इंफ्रास्ट्रक्चर Google क्लाउड पर होस्ट किया गया है और 24/7/365 भौतिक सुरक्षा के साथ अत्यधिक सुरक्षित है। इसके बारे में और पढ़ें Google क्लाउड भौतिक सुरक्षा नीति.

डेटा सेंटर आर्किटेक्चर

उत्पाद सुरक्षा

Copyleaks के सुरक्षा उपायों का उद्देश्य प्रणालीगत कमज़ोरियों की जाँच करना और तत्काल और दीर्घकालिक समाधान ढूँढना है। हमारी पेशेवर टीम नियमित रूप से सभी स्तरों पर डेटा गोपनीयता सुनिश्चित करने के लिए एक्सेस पॉइंट्स को स्कैन और समीक्षा करती है। हमारे सभी उत्पाद हमारे उपयोगकर्ताओं के अनुभव को बेहतर बनाने के लिए डिज़ाइन किए गए हैं, जबकि सूचना हानि को अधिकतम और रोकना है। क्लाउड-आधारित सॉफ़्टवेयर एप्लिकेशन होने के नाते, Copyleaks आपको क्लाउड बैकअप ज़ोन में जानकारी सुरक्षित रखने में मदद करता है। हम सुनिश्चित करते हैं कि हमारे प्लेटफ़ॉर्म का उपयोग करते समय आपकी जानकारी का उपयोग किसी अन्य सिस्टम/एप्लिकेशन द्वारा तब तक नहीं किया जाता है जब तक कि आपने स्पष्ट तृतीय-पक्ष अनुमतियाँ नहीं दी हों या उन साइटों से अलग से पॉप-अप सक्षम न किए हों।

नेटवर्क सुरक्षा

Copyleaks सॉफ़्टवेयर/प्लेटफ़ॉर्म एक आंतरिक कंपनी नेटवर्क के माध्यम से संचार करता है। हमारे सभी घटक इस नेटवर्क का उपयोग करते हैं। Copyleaks कर्मचारियों के पास इस संसाधन तक पहुँच नहीं होती है जब तक कि सिस्टम को संचालित करने के लिए इसकी विशेष रूप से आवश्यकता न हो। इसके अलावा, Copyleaks कर्मचारी एक स्वतंत्र नेटवर्क संरचना का उपयोग करते हैं, जो कर्मचारी और आंतरिक नेटवर्क को एक सुरक्षित VPN के माध्यम से जोड़ता है। आंतरिक फ़ायरवॉल कर्मचारियों की पहुँच की निगरानी करते हैं और आवश्यकतानुसार पहुँच को सीमित करते हैं। रिपोर्ट की गई सभी घटनाएँ तुरंत डेटा रोकथाम/सुरक्षा टीम को भेजी जाती हैं। आंतरिक नेटवर्क में आने वाले सभी कनेक्शन सुरक्षित हैं। आंतरिक नेटवर्क सिस्टम तक पहुँचने की अनुमति प्राप्त करने के लिए, अनुरोधकर्ता को SSL क्लाइंट प्रमाणपत्र का उपयोग करके अपनी पहचान साबित करनी होगी। अनुरोधकर्ता की पहचान साबित करने के बाद, सिस्टम उन सीमाओं को लागू करता है जो प्रत्येक घटक तक पहुँच सकते हैं। अविश्वसनीय स्रोतों से अपरिचित कनेक्शनों को ब्लॉक कर दिया जाएगा और आगे की जाँच के लिए तुरंत रिपोर्ट किया जाएगा। आंतरिक नेटवर्क के अंदर संचार TLS v1.2 या नए का उपयोग करके सुरक्षित है। सुरक्षा टीम लगातार इन सुरक्षा प्रोटोकॉल को अपडेट और बढ़ाती है।

डाटा सुरक्षा

डेटा सुरक्षा Copyleaks सुरक्षा तंत्र का एक अभिन्न अंग है। डेटा को ट्रांज़िट और रेस्ट दोनों में एन्क्रिप्ट किया जाता है। रेस्ट में, सभी सहेजे गए डेटा को एन्क्रिप्ट किया जाता है। हम डेटा को एन्क्रिप्ट करने के लिए AES-256 बिट्स एन्क्रिप्शन का उपयोग करते हैं। कुंजी को Google Cloud द्वारा प्रबंधित किया जाता है और आवश्यकतानुसार स्वचालित रूप से घुमाया जाता है। ट्रांज़िट में, सभी डेटा को केवल सुरक्षित चैनलों (HTTP) का उपयोग करके स्थानांतरित किया जाता है। डेटा बैकअप प्रक्रिया प्रतिदिन होती है। हम अपने सुरक्षित यूएस-आधारित डेटा केंद्रों में कम से कम चार महीने के लिए बैकअप किए गए डेटा को संग्रहीत करते हैं, जिससे आपको मन की शांति मिलती है।

डेटा संग्रह नीति

हम ग्राहक के डेटा की दो प्रतियाँ रखते हैं। हमारे प्रत्येक डेटा सेंटर का प्रतिदिन बैकअप लिया जाता है। आपदा की स्थिति में डेटा की सुरक्षा सुनिश्चित करने के लिए बैकअप को अलग-अलग Google क्लाउड डेटासेंटर पर संग्रहीत किया जाता है।

हमारा डेटा बैकअप बुनियादी ढांचे (जैसे भूकंप) और Copyleaks कर्मचारियों की गलतियों के कारण होने वाली समस्याओं को हल करने के लिए डिज़ाइन किया गया था। इसके विपरीत, उपयोगकर्ताओं द्वारा उत्पन्न समस्याएँ, जैसे कि उपयोगकर्ता द्वारा गलती से कोई फ़ाइल हटाना, इस नीति के दायरे का हिस्सा नहीं है।

एप्लीकेशन सुरक्षा

हम अपने आवेदन लिखते समय सुरक्षा को सर्वोच्च प्राथमिकता देते हैं। उच्च सुरक्षा स्तर प्राप्त करने के लिए, हम:

- हमारे सिस्टम घटकों के भेद्यता स्कैन नियमित रूप से चलाएं।

- हमारे उत्पादों की सुरक्षा को नियमित रूप से अपडेट करें।

- समस्याग्रस्त कोड का पता लगाने के लिए स्थिर कोड विश्लेषक का उपयोग करें।

- विश्लेषण करते समय और अंततः हमारे सुरक्षा मानकों में सुधार करते हुए किसी भी व्यक्तिगत डेटा को अनामित करें।

हमारे एप्लिकेशन आमतौर पर हर कुछ दिनों में और बहुत तेज़ दर पर किसी भी सुरक्षा खतरे के लिए अपडेट किए जाते हैं। यह उच्च दर और आवृत्ति हमें हमारे बुनियादी ढांचे में आवश्यक किसी भी बदलाव पर तेज़ी से प्रतिक्रिया करने की अनुमति देती है। यह सब शून्य डाउनटाइम के साथ-जो अंतिम उपयोगकर्ता को एक सहज और निर्बाध सेवा प्रदान करता है।

निगरानी

हमारे सिस्टम पर चौबीसों घंटे, 24/7 लगातार निगरानी रखी जाती है। इससे हमें किसी भी डाउनटाइम घटना का पता चलते ही तुरंत प्रतिक्रिया देने में मदद मिलती है। हम दुनिया भर के 5 अलग-अलग क्षेत्रों से हर 5 मिनट में अपने सिस्टम की निगरानी करते हैं: यूरोप (बेल्जियम), एशिया प्रशांत (सिंगापुर), दक्षिण अमेरिका (साओ पाउलो), और संयुक्त राज्य अमेरिका (आयोवा, ओरेगन, वर्जीनिया)। वैश्विक निगरानी जाँच दुनिया भर में हमारे ग्राहकों के लिए अनुकूलित सेवाएँ सुनिश्चित करती हैं। यह बहु-स्थान डाउनटाइम रिपोर्टिंग दृष्टिकोण हमें यह पहचानने की अनुमति देता है कि क्या किसी विशिष्ट भौगोलिक क्षेत्र में नेटवर्क समस्याएँ हैं। किसी भी अन्य सॉफ़्टवेयर सिस्टम की तरह, सिस्टम घटनाएँ समय-समय पर हो सकती हैं। Copyleaks उपयोगकर्ता समुदाय को ऐसी घटनाओं के बारे में सूचित रखने के लिए, हम एक अलग वेबसाइट बनाए रखते हैं। Copyleaks उपयोगकर्ता status.copyleaks.com पर सिस्टम डाउनटाइम, यदि कोई हो, के बारे में अपडेट रह सकते हैं। हमारे ऑनबोर्डिंग के दौरान, हम अपने उपयोगकर्ताओं को इस वेबसाइट पर लाइव स्टेटस अपडेट की सदस्यता लेने की अत्यधिक अनुशंसा करते हैं। रिकार्ड के अनुसार, Copyleaks सेवाएं 99.95% के सर्वकालिक औसत अपटाइम पर चलती हैं, जो एक प्रभावशाली उद्योग रिकॉर्ड है।

कर्मचारी व्यवहार

डिफ़ॉल्ट रूप से, Copyleaks एजेंटों के पास ग्राहकों द्वारा सबमिट की गई फ़ाइलों तक पहुँच नहीं होती है। यदि ग्राहक Copyleaks एजेंटों को अपनी फ़ाइलों तक पहुँच की अनुमति देना चाहता है, तो उसे स्पष्ट रूप से इसकी अनुमति देनी होगी और पहुँच को एक समय अवधि तक सीमित करना होगा। पहुँच प्रदान करने के बाद, कुछ Copyleaks एजेंटों के पास ग्राहकों के स्कैन तक पहुँच होगी।

हमारे पास उपयोगकर्ता खातों को संभालने के लिए एक अनुभवी टीम है। हम कर्मचारी सुरक्षा को हल्के में नहीं लेते हैं। हमारे पेशेवर विशेषज्ञ Copyleaks की सेवाओं को सुचारू रूप से चलाने के लिए अथक परिश्रम करते हैं और उन्हें केवल उनकी जिम्मेदारियों से संबंधित जानकारी तक ही पहुँच की अनुमति है। Copyleaks मुख्य रूप से अपनी सेवा को बेहतर बनाने और किसी भी चिंता का समाधान करने के लिए उपयोगकर्ताओं के डेटा तक पहुँचता है। हम सुनिश्चित करते हैं कि हमारे सिस्टम तक पहुँच प्राप्त करने से पहले सभी कर्मचारी एक सख्त सुरक्षा प्रक्रिया के माध्यम से अपनी पहचान सत्यापित करें। गलत पहुँच जोखिमों को खत्म करने के लिए कर्मचारियों को अनिवार्य रूप से 2-कारक प्रमाणीकरण प्रक्रिया का पालन करना पड़ता है। Copyleaks एक जटिल पासवर्ड नीति भी लागू करता है, यह सुनिश्चित करते हुए कि उपयोग किए जा रहे पासवर्ड यादृच्छिक वर्णों, वर्णमाला और अन्य तत्वों से बने हों। डेटा उल्लंघन की संभावनाओं को खत्म करने के लिए कंपनी के कर्मचारियों पर आगे की जाँच, संतुलन और यादृच्छिक ऑडिट किए जाते हैं।

सभी कर्मचारियों के पास सभी उपयोगकर्ता डेटा तक पहुँच नहीं है, और ऐसा जानबूझकर किया गया है ताकि कोई भी उपयोगकर्ता डेटा किसी भी कर्मचारी को आसानी से उपलब्ध न कराया जा सके। कर्मचारियों को कंपनी के ईमेल का उपयोग करके अपने वेब ब्राउज़र में साइन इन करना भी आवश्यक है, जिससे Copyleaks सुरक्षा टीम निर्धारित प्रोटोकॉल के अनुसार कर्मचारियों की गतिविधियों की निगरानी कर सके।

अनुपालन

- Copyleaks डेटा सेंटर आपके द्वारा अपना खाता बनाते समय सबमिट की गई जानकारी को इज़राइली गोपनीयता संरक्षण कानून, 5741-1981 के अनुसार एकत्रित और संसाधित करते हैं। हम अपने उपयोगकर्ताओं के डेटा की सुरक्षा के लिए गोपनीयता संरक्षण कानून का अनुपालन करते हैं।

- EU डेटा सेंटर (copyleaks.eu) GDPR का अनुपालन करता है।

- PCI DSS - हम कार्डधारक डेटा को संग्रहीत, संसाधित और\या संचारित नहीं करते हैं। Copyleaks भुगतान लेनदेन निष्पादित करने के लिए Stripe Inc का उपयोग करता है।

तृतीय-पक्ष विक्रेता

हमारी सेवाएँ बाहरी सेवा प्लेटफ़ॉर्म से जुड़ने के अवसर प्रदान करती हैं। ये तृतीय-पक्ष लिंक Copyleaks डेटा सुरक्षा प्रणाली के दायरे में नहीं आते हैं। अपने डेटा की सुरक्षा के लिए, कोई भी व्यक्तिगत जानकारी प्रदान करने से पहले तृतीय-पक्ष साइटों का कथन पढ़ें।

कॉपीलीक्स डेटा सुरक्षा पर अधिक जानकारी

हम अपने उपयोगकर्ताओं के लिए सूचना सुरक्षा को बेहतर बनाने की कोशिश कर रहे हैं। यदि आपको अपने डेटा के बारे में कोई सुरक्षा चिंता है, तो आप हमारी टीम को इसकी रिपोर्ट कर सकते हैं। एक पंजीकृत उपयोगकर्ता के रूप में, आप अपनी पंजीकृत ईमेल आईडी से [email protected] पर अपनी सुरक्षा घटना का स्क्रीनशॉट भेज सकते हैं। आप ईमेल में सुरक्षा उल्लंघन से संबंधित कोई अन्य प्रासंगिक जानकारी भी जोड़ सकते हैं।

यदि आपको हमारे सुरक्षा उपायों के बारे में कोई प्रश्न हो तो आप अपना प्रश्न हमें भेज सकते हैं। सुरक्षा@copyleaks.comयदि आपके पास हमारे बारे में कोई प्रश्न हैं गोपनीयता नीति या नियम और शर्तें, आप अपनी कॉपीलीक्स ईमेल आईडी का उपयोग करके हमारी सहायता टीम से संपर्क कर सकते हैं, और हम आपकी चिंताओं को जल्द से जल्द दूर करेंगे।

हमेशा की तरह, हम साइबर अपराधियों के जोखिम को खत्म करने और आपकी संवेदनशील जानकारी को हर कीमत पर सुरक्षित रखने की पूरी कोशिश कर रहे हैं। यदि आपको कभी ऐसा लगे कि आपके खाते से छेड़छाड़ की गई है, तो कृपया हमें ईमेल के माध्यम से तुरंत संपर्क करें। आप अपने खाते को अक्षम करते हुए भी अपनी जानकारी को हटा सकते हैं https://id.copyleaks.com/security/delete-internal-data.

भेद्यता रिपोर्ट

हम Google क्लाउड के माध्यम से नियमित रूप से भेद्यता स्कैन और प्रवेश स्कैन दोनों करते हैं। हम हमेशा अपने उपयोगकर्ताओं की टिप्पणियों का स्वागत और प्रोत्साहित करते हैं यदि उन्होंने किसी भी प्रकार की भेद्यता की पहचान की है। आप निम्नलिखित विवरण के साथ कॉपीलीक्स को एक रिपोर्ट प्रस्तुत कर सकते हैं:

- यदि आप एक पंजीकृत कॉपीलीक्स उपयोगकर्ता हैं और आपके खाते से जुड़ा ईमेल पता है।

- मुद्दे का स्क्रीनशॉट।

- कोई अन्य जानकारी जो आप साझा करना चाहते हैं।

- अधिक पढ़ें यहां.